PowerAdSpy Reviews

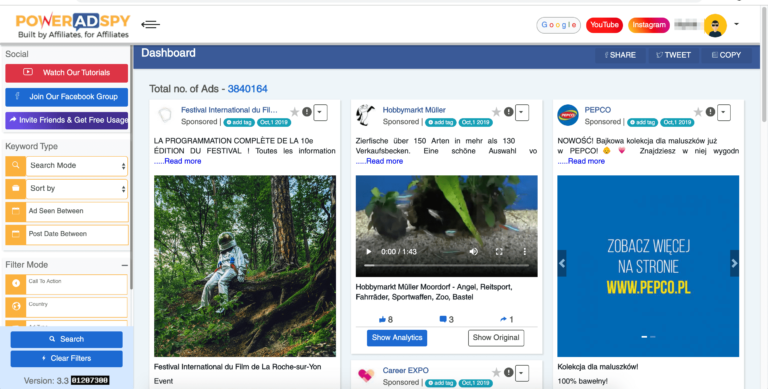

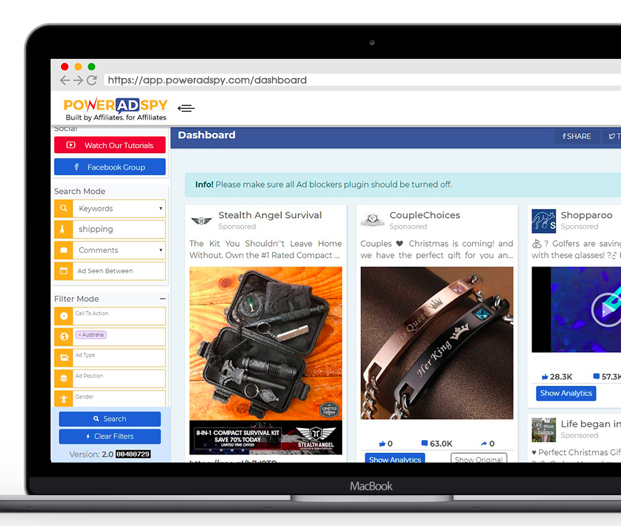

PowerAdSpy offers incredible features, which makes it a remarkable ad spying tool. It gives you instant insights into your competitions’ behavior, which you can then analyze. PowerAdSpy specializes in one social network that everyone wants to spy on, it is Facebook.

As a result, it is able to provide its users with a marvelous experience in spying activities of your competitors. This is just better than utilizing Facebook’s own ‘Show Ad Library Button‘, which can be hard to find sometimes. PowerAdSpy does everything in one simple dashboard.

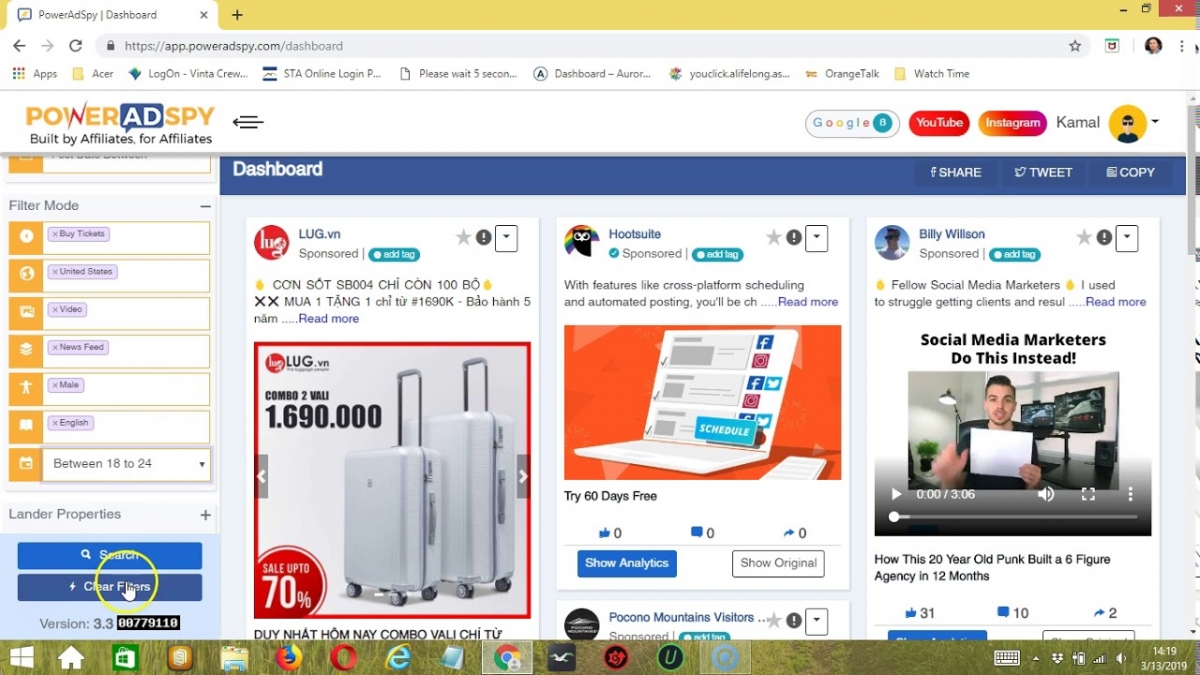

Before we start with the review I want to show you that I have an account and that I am not just writing this. I actually use this spy tool to advertise on Facebook and Instagram.

What Is PowerAdspy?

PowerAdspy is the first-ever Adspy software, currently the biggest among its ounterparts, developed from scratch with Facebook, Instagram, and other popular social media platforms for marketing in mind.

It is the largest database of billions of both past and present social media ads and is continuously updated with a minimum of 1000 ads every single day.

This Facebook ad-spying software is available as a PowerAdspy chrome extension for chrome users and as well an app PowerAdspy

PowerAdSpy Key Features

PowerAdSpy Advertiser

To understand the advertising strategy and marketing insights of top companies of the world or in order to understand the advertising of top players in our industry we can learn to filter FaceBook ads by the advertisers using the Poweradspy tool. We have recently shared the pexda review here.

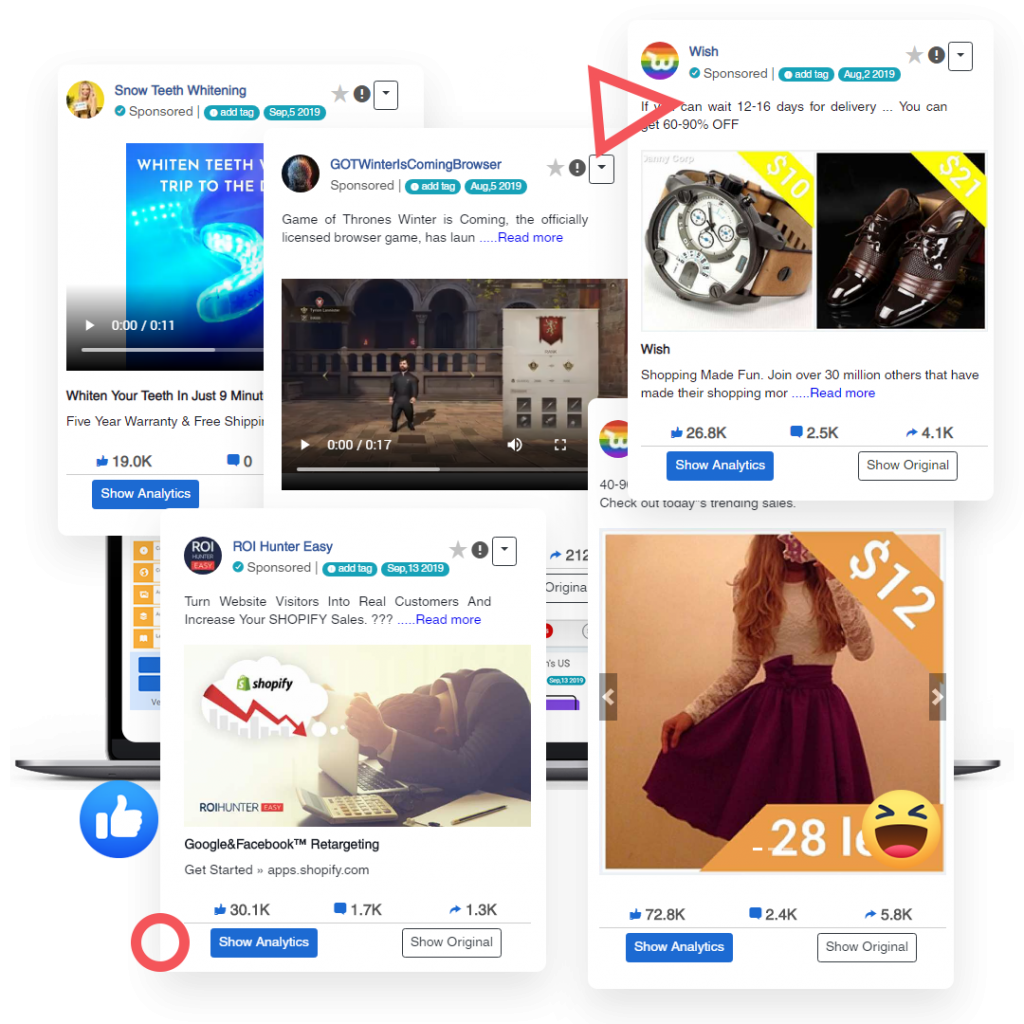

Engagement level with the Ad about shares and likes – The ads that show the maximum level of engagement in terms of things like shares, likes, and comments need to be studied to know what is working in the market and what is not.

Ad Position – This feature of the Poweradspy tool of filtering ads by their position and knowing their mapping can help us better place our ads concerning our competitors.

Call to Action – If we want to understand and acknowledge what call to action (or CTA) will work best for your brand this option by the Poweradspy tool can do wonders for us. The Poweradspy tool will allow you to us to find the best Call To Action for our Ad.

Date – Timing plays an important role depending on any shopping is concerned whether it is online or branded stores. It is obvious that more shopping happens on certain weekends, national holidays and during the festival season. Make use of these real-time opportunities, and we can take a look at the strategies of the competitors.

Keywords – their keywords drive internet Searches and internet shop items. It would be essential to see the ads displayed when a particular keyword is searched for. If your competitor is showing a text ad for a specific keyword so we can add image ads instead. If the competitor is putting on an image ad, we can put in fourth video ads and instead since video ads have more engagement than an image ad.

Demographics that are related to Age, Gender, Interests, their income – The Poweradspy tool is the one that allows you to understand whether the competitor’s target audience is male or female, low-income group or high-income group, etc. This will be in turn, allows business owners to understand their niche.

Location for the advertisement– The pattern of communication and the communication channel is individual and depending on the respective country, city and the zone in which the target audience lives. This itself can become our Unique Selling Point (USP).

PowerAdspy Benefits

With PowerAdspy, you get many benefits for your business including:

• Ability to search ads based on domain or niche

• Simple social ad spy & easy filtering of social ads

• Helps you create and run efficient marketing and advertising strategies

• You can spy on the competition by tracking their creatives, ad copies, angles, and more

• Use data scraped directly from ads for your campaign and monetize your business

• The tool is time-savvy, which means it saves you a lot of time that would otherwise have been wasted in endless research

PowerAdspy is an intelligent tool packed with powerful features that let you find winning ad campaigns from about 6 million ads collected from more than 15 countries.

PowerAdspy Pros And Cons

So, here’s the walkthrough around the benefits and the downsides to using PowerAdspy.

PowerAdSpy Pros

• It is a time-savvy software especially for an agency who need to speed up all operation process

• You are able to seamlessly scrape real-time data from the best-performing ads and use that for your own campaign success

• Using PowerAdspy is like having your A/B testing done for you (no need to waste money testing multiple versions of the same ad)

• Accurate tracking of your competitors’ ad copies, creatives, and angles is priceless

• ou’re able to run efficient advertising and marketing strategies that create effects

• You can search for ads based on domain, niche, and other factors. The result of this is a narrowed-down campaign blueprint

• PowerAdspy come in multiple subscription plans, making it flexible and insanely available to everyone

• PowerAdspy trial, coupons, and codes are PowerAdspy way of giving back generously

• It is possible to search for a specific type of adverts from videos, images, and writeups

• You get the chance to make the device search to find out the percentage of viewers of each ad viewing from mobile phones and those viewing from other devices

• You have access to live ads displays for real-time engagement and position of the result ads from your search

PowerAdSpy Cons

• The software requires both technical and analytical skills from the user. Yes, PowerAdspy has a learning curve

• The first three basic plans lack some of the most useful features

Pricing and Discount code of the PowerAdSpy tool

The Poweradspy tool is available to the marketers in three packages:

PowerAdSpy Basic package

The basic Poweradspy tool package costs $ 49 a month. Only the basic features like keyword search, sorting (by likes, comments, shares, newest, longest running) and Data interval search is included in this package. If you want to upgrade to a higher level of service, it would be a good idea to look at the other two packages (namely the Standard Poweradspy tool package and the Premium Poweradspy tool package), which, cost a bit more but provide value for money.

PowerAdSpy Standard package

The standard Poweradspy tool package costs $ 99 a month. In addition to the basic package, it includes various filters (like the gender filter, the target audience age filter, the ad placement filter, the ad type filter and the country filter) and searches (like the advertiser search and the domain search). The standard package also boasts of the Ad Insight (meaning the complete metrics, analytics, URLs, CTAs etc. of the ad). We can also study the Call to Action with the standard package.

PowerAdSpy Premium package

The premium Poweradspy tool package costs $ 249 a month. It is one level up the standard package and allows us to study the Affiliate network, tracking system, E-commerce platform, funnel and filter by iOS, Android, mobile, and desktop.

Conclusion

PowerAdSpy is the most promising FB Ad-Intelligence Spy Tool that is available out there in the market. Poweradspy will easily Spy on users competition’s best Facebook ad strategies and one can simply use them for their own business. This easy to use fantabulous tool will solve all marketing problems, in ONE GO!!! It provides enough information for one to do PEST (Political, Economic, Social and Technological Analysis) and SWOT (Strengths, Weaknesses, Opportunities and Threats Analysis) analysis for one’s business. It can provide users with information on- who to target, how to target and when to target. All in one-stop-shop for the analytical and heuristic needs as far as marketing is concerned.

Comments

Timothyanaek replied on Permalink

Теневая зона – это

Теневая зона – это таинственная и непознанная область интернета, где действуют особые нормы, возможности и угрозы. Каждый день в пространстве теневой сети происходят инциденты, о которых стандартные пользователи могут только догадываться. Давайте рассмотрим актуальные сведения из даркнета, которые отражают современные тенденции и инциденты в данном скрытом уголке сети."

Тенденции и События:

"Эволюция Технологий и Защиты:

В даркнете постоянно совершенствуются технологии и подходы защиты. Новости о появлении усовершенствованных систем шифрования, скрытия личности и защиты персональной информации свидетельствуют о стремлении участников и специалистов к поддержанию надежной среды."

"Свежие Теневые Площадки:

В соответствии с динамикой запроса и предложения, в даркнете появляются новые торговые пространства. Информация о запуске онлайн-рынков предоставляют пользователям разнообразные возможности для купли-продажи товарами и сервисами

Timothyanaek replied on Permalink

Покупка паспорта в онлайн

Покупка паспорта в онлайн магазине – это незаконное и опасное действие, которое может послужить причиной к серьезным последствиям для граждан. Вот некоторые аспектов, о которые важно помнить:

Незаконность: Приобретение паспорта в интернет-магазине является нарушением закона. Имение поддельным документом способно повлечь за собой криминальную наказание и тяжелые наказания.

Риски индивидуальной секретности: Обстоятельство использования поддельного удостоверения личности способен подвергнуть опасность вашу секретность. Личности, использующие поддельными документами, способны оказаться объектом провокаций со со стороны законопослушных структур.

Финансовые убытки: Часто обманщики, торгующие фальшивыми паспортами, способны использовать ваши информацию для обмана, что приведёт к денежным убыткам. Ваши или финансовые сведения способны быть использованы в криминальных намерениях.

Проблемы при перемещении: Фальшивый удостоверение личности может быть распознан при переезде пересечь границы или при контакте с государственными органами. Это может послужить причиной задержанию, депортации или иным серьезным сложностям при перемещении.

Утрата доверительности и репутации: Использование фальшивого паспорта может послужить причиной к утрате доверия со стороны сообщества и нанимателей. Это ситуация способна отрицательно сказаться на вашу репутацию и трудовые перспективы.

Вместо того, чтобы подвергать опасности собственной независимостью, безопасностью и престижем, рекомендуется соблюдать закон и использовать официальными каналами для оформления документов. Эти предусматривают обеспечение ваших прав и гарантируют секретность личных информации. Незаконные действия могут повлечь за собой непредсказуемые и негативные последствия, создавая тяжелые трудности для вас и вашего сообщества

Ronniesnics replied on Permalink

Темное пространство 2024:

Темное пространство 2024: Неявные перспективы виртуального мира

С начала даркнет был собой уголок веба, где секретность и тень становились обыденностью. В 2024 году этот скрытый мир развивается, предоставляя свежие задачи и опасности для интернет-сообщества. Рассмотрим, какие тренды и модификации предстоят обществу в даркнете 2024.

Технологический прогресс и Увеличение скрытности

С прогрессом технологий, инструменты для обеспечения анонимности в теневом интернете становятся сложнее и действенными. Использование цифровых валют, современных шифровальных методов и децентрализованных сетей делает отслеживание за деятельностью пользователей более трудным для правоохранительных органов.

Развитие специализированных рынков

Темные рынки, специализирующиеся на различных товарах и услугах, продвигаются вперед развиваться. Наркотики, военные припасы, средства для хакерских атак, персональная информация - спектр товаров бывает все многообразным. Это порождает сложность для силовых структур, который сталкивается с необходимостью приспосабливаться к постоянно меняющимся обстоятельствам нелегальных действий.

Угрозы кибербезопасности для непрофессионалов

Сервисы проката хакеров и мошеннические схемы остаются активными в даркнете. Обычные пользователи попадают в руки целью для преступников в сети, стремящихся зайти к личным данным, счетам в банке и иных секретных данных.

Перспективы цифровой реальности в теневом интернете

С развитием технологий виртуальной реальности, даркнет может войти в совершенно новую фазу, предоставляя участникам более реалистичные и вовлекающие цифровые области. Это может сопровождаться дополнительными видами нелегальных действий, такими как виртуальные торговые площадки для передачи виртуальными товарами.

Борьба силам безопасности

Силы безопасности улучшают свои технологии и подходы борьбы с теневым интернетом. Совместные усилия стран и мировых объединений направлены на профилактику киберпреступности и противостояние современным проблемам, которые возникают в связи с ростом темного интернета.

Заключение

Теневой интернет в 2024 году остается комплексной и разносторонней средой, где технологии продолжают изменять ландшафт преступной деятельности. Важно для участников оставаться настороженными, гарантировать свою защиту в интернете и соблюдать нормы, даже в виртуальном пространстве. Вместе с тем, противостояние с теневым интернетом требует коллективных действиях от государств, фирм в сфере технологий и граждан, для обеспечения защиту в цифровом мире.

Ronniesnics replied on Permalink

<a href=https://medium.com/

<a href=https://medium.com/@leshaden002/даркнет-магазин-e2c842dab89f>даркнет магазин</a>

В недавно интернет превратился в бесконечный ресурс знаний, услуг и продуктов. Однако, среди бесчисленных виртуальных магазинов и площадок, есть темная сторона, называемая как даркнет магазины. Данный уголок виртуального мира порождает свои опасные реалии и сопровождается значительными опасностями.

Каковы Даркнет Магазины:

Даркнет магазины представляют собой онлайн-платформы, доступные через анонимные браузеры и специальные программы. Они оперируют в скрытой сети, скрытом от обычных поисковых систем. Здесь можно найти не только торговцев нелегальными товарами и услугами, но и разнообразные преступные схемы.

Категории Товаров и Услуг:

Даркнет магазины предлагают разнообразный ассортимент товаров и услуг, от наркотиков и оружия до хакерских услуг и похищенных данных. На данной темной площадке работают торговцы, предоставляющие возможность приобретения незаконных вещей без риска быть выслеженным.

Риски для Пользователей:

Легальные Последствия:

Покупка запрещенных товаров на даркнет магазинах ставит под угрозу пользователей риску столкнуться с полицией. Уголовная ответственность может быть серьезным следствием таких покупок.

Мошенничество и Обман:

Даркнет также является плодородной почвой для мошенников. Пользователи могут попасть в обман, где оплата не приведет к получению в руки товара или услуги.

Угрозы Кибербезопасности:

Даркнет магазины предлагают услуги хакеров и киберпреступников, что создает реальными опасностями для безопасности данных и конфиденциальности.

Распространение Преступной Деятельности:

Экономика даркнет магазинов способствует распространению преступной деятельности, так как обеспечивает инфраструктуру для нелегальных транзакций.

Борьба с Проблемой:

Усиление Кибербезопасности:

Улучшение кибербезопасности и технологий слежения способствует бороться с даркнет магазинами, делая их менее поулчаемыми.

Законодательные Меры:

Принятие строгих законов и их эффективная реализация направлены на предупреждение и кара пользователей даркнет магазинов.

Образование и Пропаганда:

Повышение осведомленности о рисках и последствиях использования даркнет магазинов может снизить спрос на противозаконные товары и услуги.

Заключение:

Даркнет магазины предоставляют темным уголкам интернета, где проступают теневые фигуры с преступными намерениями. Разумное использование ресурсов и повышенная бдительность необходимы, для того чтобы защитить себя от рисков, связанных с этими темными магазинами. В сумме, безопасность и законопослушание должны быть на первом месте, когда речь заходит о виртуальных покупках

PeterWek replied on Permalink

<a href=https://winbet666.org

<a href=https://winbet666.org/>winbet đăng kí</a>

Timothyanaek replied on Permalink

Даркнет - таинственное

Даркнет - таинственное пространство Интернета, доступен только для тех, кому знает правильный вход. Этот скрытый уголок виртуального мира служит местом для конфиденциальных транзакций, обмена информацией и взаимодействия сокрытыми сообществами. Однако, чтобы погрузиться в этот темный мир, необходимо преодолеть несколько барьеров и использовать особые инструменты.

Использование специальных браузеров: Для доступа к даркнету обычный браузер не подойдет. На помощь приходят особые браузеры, такие как Tor (The Onion Router). Tor позволяет пользователям обходить цензуру и обеспечивает анонимность, помечая и перенаправляя запросы через различные серверы.

Адреса в даркнете: Обычные домены в даркнете заканчиваются на ".onion". Для поиска ресурсов в даркнете, нужно использовать поисковики, специализированные для этой среды. Однако следует быть осторожным, так как далеко не все ресурсы там законны.

Защита анонимности: При посещении даркнета следует принимать меры для обеспечения анонимности. Использование виртуальных частных сетей (VPN), блокировщиков скриптов и антивирусных программ является фундаментальным. Это поможет избежать различных угроз и сохранить конфиденциальность.

Электронные валюты и биткоины: В даркнете часто используются криптовалюты, в основном биткоины, для конфиденциальных транзакций. Перед входом в даркнет следует ознакомиться с основами использования цифровых валют, чтобы избежать финансовых рисков.

Правовые аспекты: Следует помнить, что многие поступки в даркнете могут быть нелегальными и противоречить законам различных стран. Пользование даркнетом несет риски, и непоследовательные действия могут привести к серьезным юридическим последствиям.

Заключение: Даркнет - это тайное пространство сети, насыщенное анонимности и тайн. Вход в этот мир требует уникальных навыков и предосторожности. При всем мистическом обаянии даркнета важно помнить о возможных рисках и последствиях, связанных с его использованием.

Timothyanaek replied on Permalink

Введение в Темный Интернет:

Введение в Темный Интернет: Определение и Главные Характеристики

Пояснение термина даркнета, возможных отличий от обычного интернета, и фундаментальных черт этого таинственного мира.

Каким образом Войти в Темный Интернет: Руководство по Скрытому Входу

Подробное разъяснение шагов, требуемых для входа в даркнет, включая использование эксклюзивных браузеров и инструментов.

Адресация сайтов в Темном Интернете: Тайны .onion-Доменов

Разъяснение, как функционируют .onion-домены, и каковы ресурсы они представляют, с акцентом на безопасном поисковой активности и применении.

Защита и Анонимность в Даркнете: Шаги для Пользовательской Защиты

Обзор техник и инструментов для сохранения анонимности при эксплуатации даркнета, включая VPN и инные средства.

Электронные Валюты в Темном Интернете: Функция Биткоинов и Криптовалютных Средств

Исследование использования криптовалют, в основном биткоинов, для осуществления анонимных транзакций в даркнете.

Поисковая Активность в Темном Интернете: Особенности и Опасности

Рассмотрение поисковых механизмов в даркнете, предупреждения о потенциальных рисках и незаконных ресурсах.

Правовые Аспекты Темного Интернета: Последствия и Результаты

Обзор законных аспектов использования даркнета, предупреждение о потенциальных юридических последствиях.

Темный Интернет и Кибербезопасность: Возможные Опасности и Защитные Меры

Изучение возможных киберугроз в даркнете и советы по защите от них.

Даркнет и Общественные Сети: Скрытое Общение и Сообщества

Рассмотрение роли даркнета в области социальных взаимодействий и формировании анонимных сообществ.

Будущее Даркнета: Тренды и Предсказания

Прогнозы развития даркнета и потенциальные изменения в его структуре в будущем.

Timothyanaek replied on Permalink

Взлом Telegram: Мифы и

Взлом Telegram: Мифы и Фактичность

Telegram - это известный мессенджер, признанный своей высокой степенью кодирования и безопасности данных пользователей. Однако, в современном цифровом мире тема вторжения в Telegram периодически поднимается. Давайте рассмотрим, что на самом деле стоит за этим термином и почему взлом Телеграм чаще является мифом, чем реальностью.

Шифрование в Телеграм: Основные принципы Безопасности

Телеграм известен своим превосходным уровнем шифрования. Для обеспечения приватности переписки между пользователями используется протокол MTProto. Этот протокол обеспечивает конечно-конечное шифрование, что означает, что только передающая сторона и получающая сторона могут читать сообщения.

Легенды о Взломе Telegram: По какой причине они появляются?

В последнее время в сети часто появляются слухи о взломе Telegram и доступе к личным данным пользователей. Однако, большинство этих утверждений оказываются неточными данными, часто развивающимися из-за недопонимания принципов работы мессенджера.

Кибернападения и Уязвимости: Фактические Угрозы

Хотя взлом Telegram в общем случае является сложной задачей, существуют реальные угрозы, с которыми сталкиваются пользователи. Например, кибератаки на индивидуальные аккаунты, вредоносные программы и прочие методы, которые, тем не менее, нуждаются в личном участии пользователя в их распространении.

Охрана Персональных Данных: Советы для Пользователей

Несмотря на отсутствие конкретной угрозы нарушения Телеграма, важно соблюдать базовые меры кибербезопасности. Регулярно обновляйте приложение, используйте двухэтапную проверку, избегайте подозрительных ссылок и мошеннических атак.

Заключение: Реальная Опасность или Излишняя беспокойство?

Взлом Телеграма, как правило, оказывается мифом, созданным вокруг обсуждаемой темы без конкретных доказательств. Однако безопасность всегда остается приоритетом, и участники мессенджера должны быть бдительными и следовать советам по сохранению защиты своей персональных данных

Ronniesnics replied on Permalink

<a href=https://telegra.ph

<a href=https://telegra.ph/Vzlom-vatcap-03-01>Взлом ватцап</a>

Взлом Вотсап: Фактичность и Легенды

WhatsApp - один из известных мессенджеров в мире, широко используемый для передачи сообщениями и файлами. Он известен своей шифрованной системой обмена данными и гарантированием конфиденциальности пользователей. Однако в сети время от времени появляются утверждения о возможности взлома WhatsApp. Давайте разберемся, насколько эти утверждения соответствуют фактичности и почему тема взлома Вотсап вызывает столько дискуссий.

Шифрование в WhatsApp: Охрана Личной Информации

WhatsApp применяет end-to-end кодирование, что означает, что только отправитель и получатель могут читать сообщения. Это стало фундаментом для доверия многих пользователей мессенджера к защите их личной информации.

Мифы о Взломе Вотсап: По какой причине Они Появляются?

Интернет периодически наполняют слухи о взломе Вотсап и возможном доступе к переписке. Многие из этих утверждений часто не имеют обоснований и могут быть результатом паники или дезинформации.

Фактические Угрозы: Кибератаки и Охрана

Хотя взлом Вотсап является сложной задачей, существуют реальные угрозы, такие как кибератаки на индивидуальные аккаунты, фишинг и вредоносные программы. Соблюдение мер безопасности важно для минимизации этих рисков.

Защита Личной Информации: Советы Пользователям

Для укрепления безопасности своего аккаунта в Вотсап пользователи могут использовать двухэтапную проверку, регулярно обновлять приложение, избегать подозрительных ссылок и следить за конфиденциальностью своего устройства.

Заключение: Реальность и Осторожность

Нарушение Вотсап, как обычно, оказывается сложным и маловероятным сценарием. Однако важно помнить о актуальных угрозах и принимать меры предосторожности для защиты своей личной информации. Исполнение рекомендаций по охране помогает поддерживать конфиденциальность и уверенность в использовании мессенджера

Ronniesnics replied on Permalink

<a href=https://telegra.ph

<a href=https://telegra.ph/Vzlom-whatsapp-03-01-2>взлом whatsapp</a>

Взлом WhatsApp: Реальность и Мифы

Вотсап - один из самых популярных мессенджеров в мире, широко используемый для передачи сообщениями и файлами. Он прославился своей кодированной системой обмена данными и гарантированием конфиденциальности пользователей. Однако в сети время от времени появляются утверждения о возможности взлома WhatsApp. Давайте разберемся, насколько эти утверждения соответствуют фактичности и почему тема взлома Вотсап вызывает столько дискуссий.

Кодирование в Вотсап: Защита Личной Информации

Вотсап применяет end-to-end кодирование, что означает, что только передающая сторона и получатель могут читать сообщения. Это стало фундаментом для доверия многих пользователей мессенджера к защите их личной информации.

Легенды о Нарушении WhatsApp: По какой причине Они Появляются?

Сеть периодически наполняют слухи о нарушении WhatsApp и возможном входе к переписке. Многие из этих утверждений часто не имеют обоснований и могут быть результатом паники или дезинформации.

Фактические Угрозы: Кибератаки и Охрана

Хотя взлом WhatsApp является трудной задачей, существуют реальные угрозы, такие как кибератаки на отдельные аккаунты, фишинг и вредоносные программы. Соблюдение мер безопасности важно для минимизации этих рисков.

Охрана Личной Информации: Рекомендации Пользователям

Для укрепления безопасности своего аккаунта в WhatsApp пользователи могут использовать двухэтапную проверку, регулярно обновлять приложение, избегать сомнительных ссылок и следить за конфиденциальностью своего устройства.

Заключение: Фактическая и Осторожность

Взлом Вотсап, как правило, оказывается трудным и маловероятным сценарием. Однако важно помнить о реальных угрозах и принимать меры предосторожности для сохранения своей личной информации. Исполнение рекомендаций по охране помогает поддерживать конфиденциальность и уверенность в использовании мессенджера.

Pages

Add new comment